Una volta configurato un provider di identità esterno (vedi Configurazione di un provider di identità esterno OAuth 2.0 o Configurazione di un provider di identità esterno SAML 2.0) e dopo averlo verificato, collegalo al tenant Vantage.Documentation Index

Fetch the complete documentation index at: https://docs.abbyy.com/llms.txt

Use this file to discover all available pages before exploring further.

Questa configurazione richiede il ruolo Tenant Administrator.

Connetti un provider di identità esterno al tenant

Apri le impostazioni del provider di identità

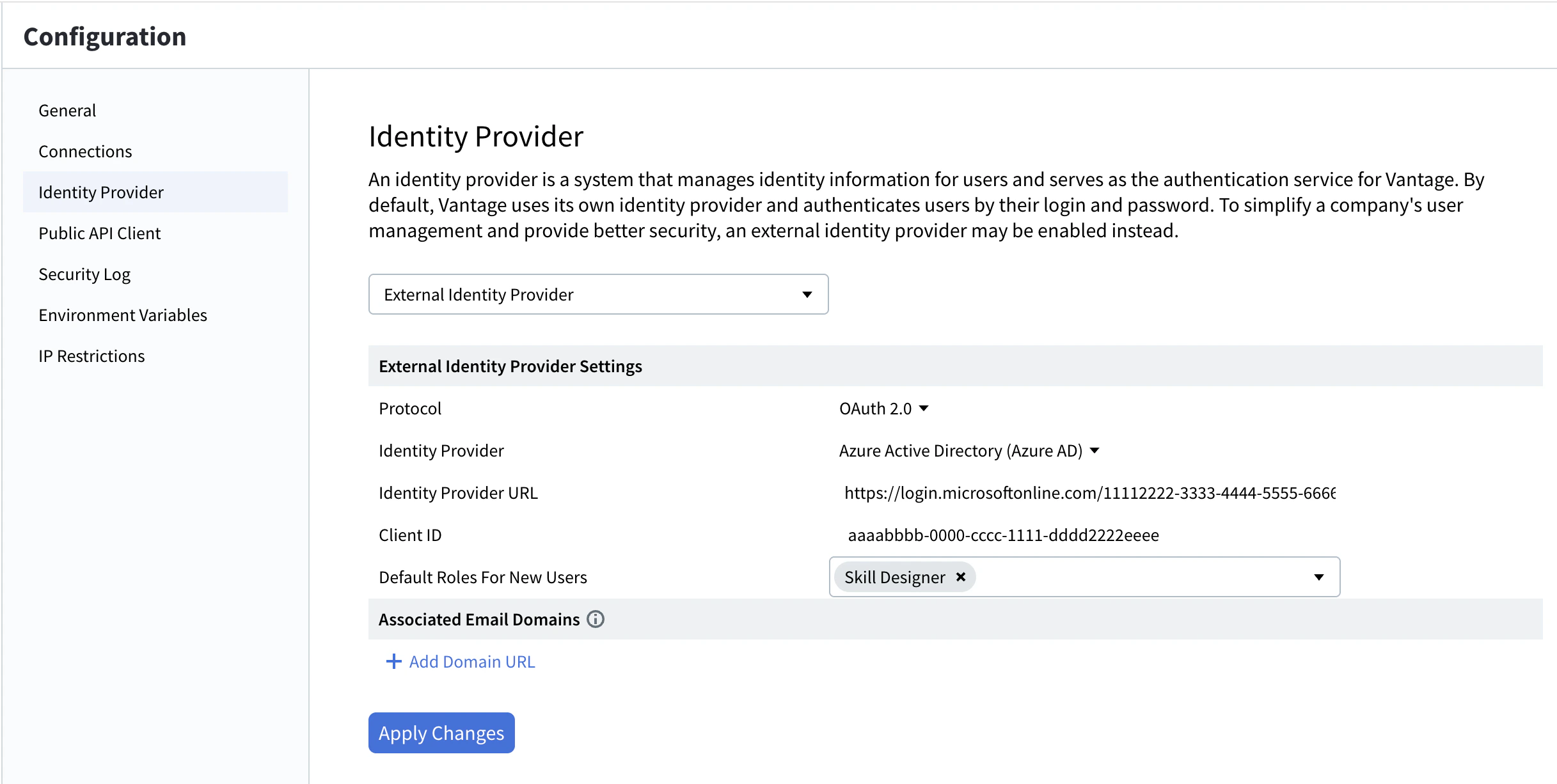

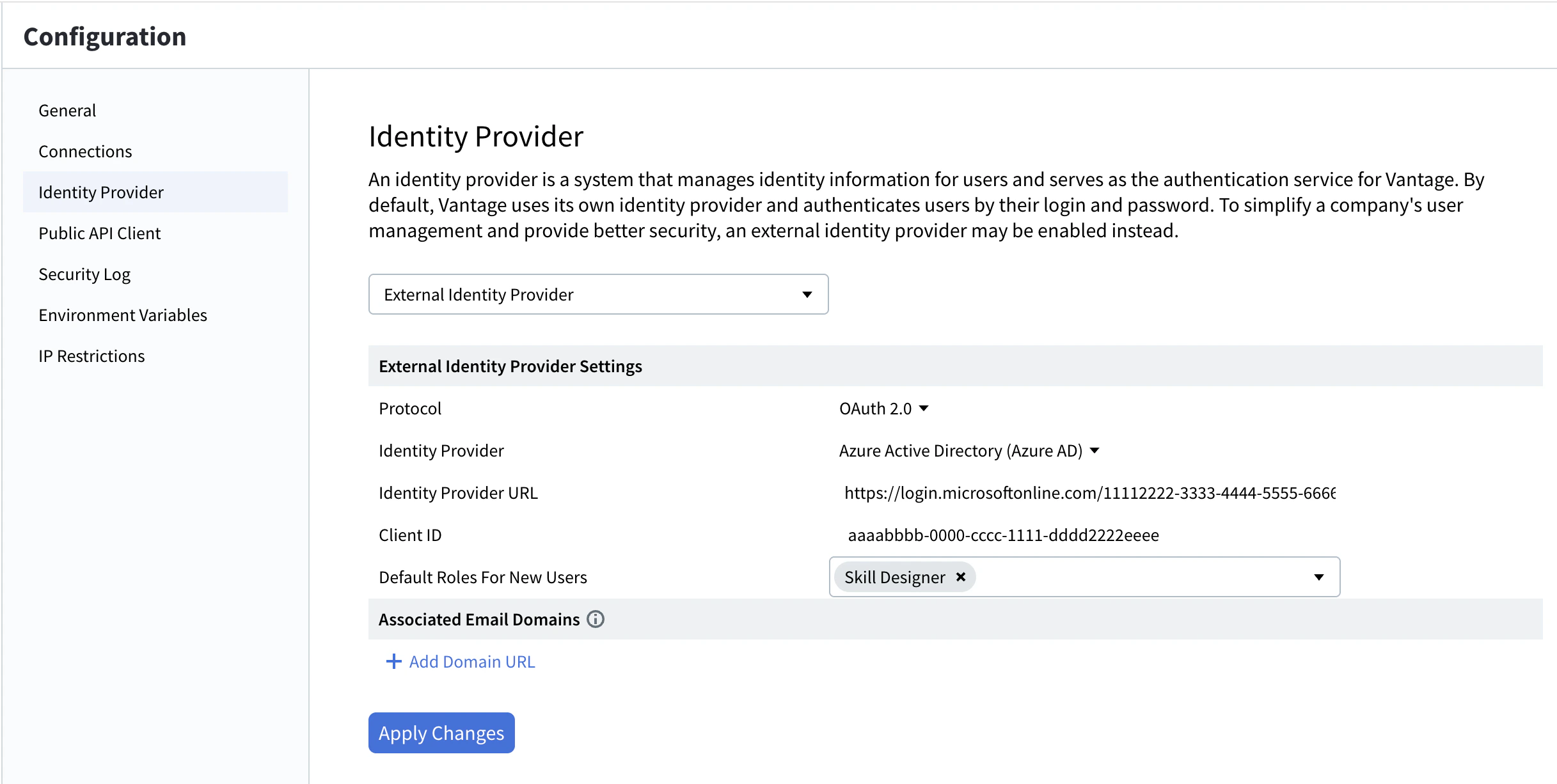

In Vantage, fai clic su Configuration nel riquadro sinistro, quindi fai clic su Identity Provider.

Passa a External Identity Provider

Nell’elenco a discesa in alto, seleziona External Identity Provider.

Scegli il protocollo

Nel field Protocol, seleziona OAuth 2.0 o SAML 2.0. Il pannello delle impostazioni si aggiorna mostrando i field specifici del protocollo. Per i dettagli su ciascun field, vedi campi OAuth 2.0 o campi SAML 2.0.

Compila i field specifici del protocollo

Immetti i valori del provider che hai configurato in precedenza.

(Facoltativo) Aggiungi domini email associati

In Associated Email Domains, fai clic su + Add Domain URL, inserisci il dominio (ad esempio,

example.com) nel field Domain URL e fai clic su Apply. Ripeti per aggiungerne altri. Per ulteriori informazioni, vedi Domini email associati.Ripristino del provider di identità Vantage. Per tornare indietro, seleziona Vantage nell’elenco a discesa in alto e fai clic su Apply Changes. Puoi farlo finché la sessione corrente (token di accesso) non è scaduta. Se è scaduta, dovrai accedere tramite il provider di identità esterno configurato per riottenere l’accesso. Se non riesci ad accedere, contatta l’amministratore di sistema.

Campi OAuth 2.0

| Campo | Descrizione |

|---|---|

| Provider di identità | Tipo di provider. Scegli Active Directory Federation Services (AD FS), Azure Active Directory (Azure AD) oppure Other per qualsiasi provider compatibile con OAuth 2.0. |

| URL del provider di identità | URL del provider di identità. In Azure, si trova nella sezione Endpoints dell’applicazione registrata. |

| ID client | Identificatore client dell’applicazione registrata presso il provider di identità. |

| Segreto client | (Visibile solo quando Provider di identità è impostato su Other.) Segreto client dell’applicazione registrata. |

| Domini email associati | Domini email i cui utenti possono accedere a questo tenant, anche se non hanno ancora un account Vantage. Vedi Domini email associati. |

Campi SAML 2.0

| Field | Descrizione |

|---|---|

| URL del documento dei metadati di federazione | URL del documento dei metadati di federazione SAML 2.0 del tuo Identity Provider. |

| URI ID dell’applicazione | (Facoltativo.) URI personalizzato che identifica l’applicazione Vantage presso l’Identity Provider (ad esempio, api://<appId>). Se lasciato vuoto, viene usato il valore predefinito obsoleto api://platform.abbyy.cloud/{tenantId}, dove tenantId è l’identificatore del tenant Vantage in formato GUID senza trattini (ad esempio, 117489fc1aea41658369d4d18d6557ga). |

| Domini email associati | Domini email i cui utenti possono accedere a questo tenant, anche se non dispongono ancora di un account Vantage. Vedi Domini email associati. |

Configurazione dei ruoli predefiniti per i nuovi utenti

Apri le impostazioni del provider di identità

In Vantage, fai clic su Configuration nel riquadro sinistro, quindi fai clic su Identity Provider e seleziona External Identity Provider dall’elenco a discesa in alto.

Seleziona i ruoli predefiniti

Nel field Default Roles For New Users, seleziona uno o più ruoli da assegnare automaticamente ai nuovi utenti.

Per ogni ruolo selezionato, l’interruttore Allow all current and further skills è attivato per impostazione predefinita, consentendo ai nuovi utenti di accedere a tutte le skill del tenant. Puoi modificarlo in seguito per i singoli utenti dalla pagina Users. Per informazioni dettagliate su ciascun ruolo, vedi Controllo degli accessi basato sui ruoli.

Configurazione di un provider di identità esterno SAML 2.0 senza URL del file XML

- Effettuare l’autenticazione nella Vantage API (consultare la documentazione su Authentication per i dettagli).

- Inviare una richiesta PUT con l’header

Authorization = Bearer <access token>ahttps://<your-vantage-url>/api/adminapi2/v2/tenants/<tenantId>/external-providers/con i seguenti parametri nel body della richiesta:

| Parameter | Descrizione |

|---|---|

| kind | Il protocollo utilizzato. Il valore del parametro è Saml2. |

| settings.Metadata | Il contenuto del file di metadati XML. |

Per Windows

Per Windows

Per Linux

Per Linux